Apa itu Promiscuous Mode?

Dalam jaringan komputer, promiscuous mode adalah mode operasi yang juga digunakan untuk keamanan, pemantauan, dan administrasi jaringan. Dalam mode ini, perangkat jaringan, seperti adaptor pada sistem host, dapat mencegat dan membaca setiap paket jaringan yang diterima secara keseluruhan.

Mode ini berlaku untuk kartu jaringan (NIC) baik kabel maupun nirkabel. Dalam kedua kasus, mode ini membuat pengontrol meneruskan semua lalu lintas yang diterimanya ke unit pemrosesan pusat (CPU), bukan hanya frame yang secara khusus diprogram untuk diterima.

Dengan mode ini, alat pemantauan jaringan dapat menganalisis isi transmisi untuk mendeteksi potensi ancaman.

Dalam jaringan Ethernet lokal atau LAN, promiscuous mode memastikan bahwa setiap paket data yang dikirim akan diterima dan dibaca oleh adaptor jaringan. Artinya, adaptor tidak akan menyaring paket, melainkan meneruskan semua paket ke sistem operasi (OS) atau aplikasi pemantauan yang terpasang di jaringan.

Dalam jaringan, mode ini sering digunakan untuk packet sniffing, yaitu teknik mengumpulkan dan mencatat paket yang melewati jaringan untuk dianalisis lebih lanjut, seperti menganalisis lalu lintas atau penggunaan bandwidth.

Promiscuous Mode dan Packet Sniffing

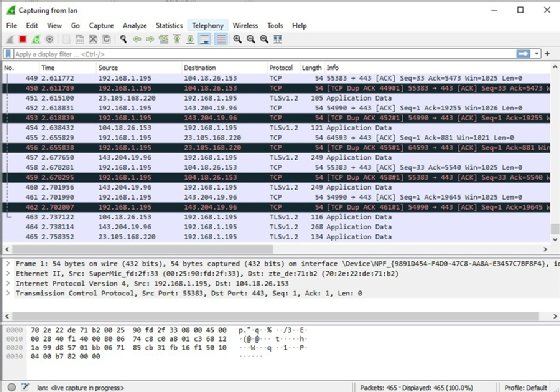

Dengan packet sniffing, kita bisa menjalankan TCPdump untuk antarmuka jaringan tertentu. TCPdump adalah perangkat lunak analisis paket jaringan gratis yang memungkinkan pengguna melihat paket TCP/IP dan lainnya yang sedang dikirim atau diterima melalui jaringan. Perangkat lunak ini berjalan dalam antarmuka baris perintah (CLI).

Wireshark adalah program packet sniffing lain yang populer. Sebagian besar packet sniffer saat ini berbasis perangkat lunak, meskipun ada juga yang berbasis perangkat keras.

Setiap antarmuka jaringan yang terhubung ke jaringan dapat menerima semua lalu lintas, tetapi biasanya dikonfigurasi untuk tidak melakukannya. Packet sniffer menggunakan promiscuous mode untuk mengubah konfigurasi ini. Dengan begitu, antarmuka atau adaptor dapat meneruskan semua lalu lintas jaringan ke sistem operasi, tanpa memandang alamat tujuan paket tersebut.

Packet sniffer akan mengumpulkan semua lalu lintas yang melewati antarmuka fisik, memisahkan atau menyusun ulang paket sesuai kebutuhan, lalu mencatatnya sesuai dengan kebutuhan jaringan.

Adaptor jaringan berada dalam promiscuous mode jika memenuhi salah satu kondisi berikut:

- Dikonfigurasi secara manual menggunakan perintah ifconfig atau ip link set.

- Menggunakan alat pemantauan jaringan.

Dalam jaringan bridge, NIC mungkin perlu beroperasi dalam promiscuous mode. Dalam hal ini, mode ini harus didukung oleh setiap adaptor jaringan serta driver input/output dalam OS host. Beberapa sistem operasi memerlukan hak superuser untuk mengaktifkan mode ini.

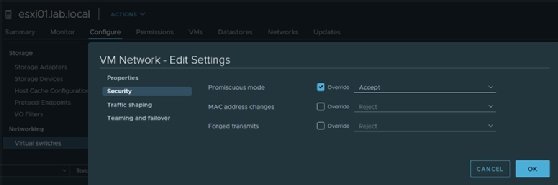

Promiscuous mode juga dapat dikonfigurasi agar data paket dapat diakses oleh sistem operasi tamu atau pengguna yang mengunjungi sistem host.

Apa itu non-promiscuous mode?

Dalam mode promiscuous, NIC mengizinkan semua frame masuk, sehingga bahkan frame yang ditujukan untuk mesin atau perangkat jaringan lain dapat dibaca. Namun, dalam mode non-promiscuous, saat NIC menerima sebuah frame, frame tersebut akan dibuang kecuali jika frame tersebut ditujukan untuk media access control address miliknya atau merupakan frame yang dialamatkan sebagai broadcast atau multicast.

Jadi, ketika paket data dikirimkan dalam mode non-promiscuous, semua perangkat LAN akan mendengarkan data tersebut untuk menentukan apakah alamat jaringan mereka termasuk dalam paket tersebut. Jika tidak, paket akan diteruskan ke perangkat LAN berikutnya sampai alamat jaringan yang benar tercapai. Perangkat tersebut kemudian akan membaca data tersebut.

Apa kelemahan dari mode promiscuous?

Mode promiscuous sering digunakan untuk memantau aktivitas jaringan dan mendiagnosis masalah konektivitas. Mode ini terkadang diberikan kepada server snooping jaringan yang menangkap dan menyimpan semua paket untuk dianalisis, misalnya untuk memantau penggunaan jaringan.

Namun, karena kemampuannya mengakses semua lalu lintas jaringan dalam satu segmen, mode ini dianggap tidak aman. Misalnya, dalam sistem dengan beberapa mesin virtual, mode promiscuous memungkinkan setiap host untuk melihat semua paket jaringan yang ditujukan untuk semua VM lain di sistem tersebut, bukan hanya paket yang ditujukan untuk VM mereka sendiri.

Saat melakukan debugging masalah, sebaiknya tidak menggunakan tcpdump dengan NIC dalam mode promiscuous karena tcpdump tidak akan menunjukkan paket data mana yang diterima sistem dalam kondisi normal. Mengandalkan alamat IP dalam output tcpdump untuk menentukan paket yang benar dapat menghasilkan wawasan yang salah.

Jika tampilan alamat Ethernet tidak diaktifkan dan NIC berada dalam mode promiscuous, maka akan menunjukkan bahwa tidak ada masalah dalam jaringan. Hal ini dapat menyebabkan gangguan jaringan. Untuk mencegah masalah tersebut, penting untuk menggunakan mode non-promiscuous atau mengaktifkan tampilan alamat Ethernet dalam tcpdump.

Cara mematikan mode promiscuous pada NIC

Untuk mengaktifkan mode promiscuous pada NIC fisik, jalankan perintah berikut – sebagaimana diatur dalam dokumen dukungan Citrix untuk platform virtualisasi XenServer – di konsol teks:

# ifconfig eth0 promisc.

Jalankan perintah ifconfig, dan perhatikan hasilnya.

eth0 Link encap:Ethernet HWaddr 00:1D:09:08:94:8A

inet6 addr: fe80::21d:9ff:fe08:948a/64 Scope:Link

UP BROADCAST RUNNING PROMISC MULTICAST MTU:1500 Metric:1

RX packets:23724 errors:0 dropped:0 overruns:0 frame:0

TX packets:7517 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:2169478 (2.0 MiB) TX bytes:5423377 (5.1 MiB)

Interrupt:17Untuk menonaktifkan promiscuous mode, jalankan perintah ini di text console XenServer: # ifconfig eth0 –promisc.

Jalankan perintah ifconfig dan tekan enter.